查找网站服务器真实IP的几种方法

越来越多的网站使用CDN加速服务,CDN不仅能提高网站的访问速度,而且能隐藏服务器真实IP,这对渗透工程师来说无疑增加了渗透的难度。

这篇博客主要介绍几种查找网站服务器真实IP的方法,若有不足之处,欢迎大佬补充。

第1种:历史解析记录

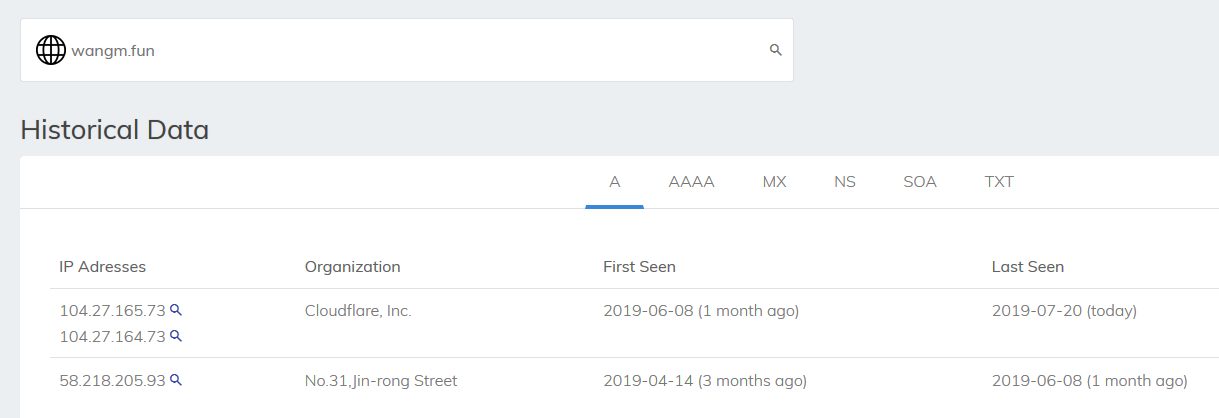

以wangm.fun网站为例。通过查询发现该网站在2019年4月14日至2019年6月8日期间的DNS解析记录为58.218.205.93,而从2019年6月8日开始,网站被解析到Cloudflare CDN节点上。

因此有理由怀疑:wangm.fun网站的真实服务器IP为58.218.205.93,但还需进一步验证。

因此有理由怀疑:wangm.fun网站的真实服务器IP为58.218.205.93,但还需进一步验证。

验证方法为:修改本机hosts文件,将wangm.fun解析到58.218.205.93并清除本地DNS缓存,如果此时wangm.fun网站依然能够正常访问,则说明该IP地址确实是网站服务器真实IP。

常用的查询域名历史DNS解析记录的网站有两个:微步在线(https://x.threatbook.cn/)和国外的一个网站(https://securitytrails.com/)。

第2种:子域名

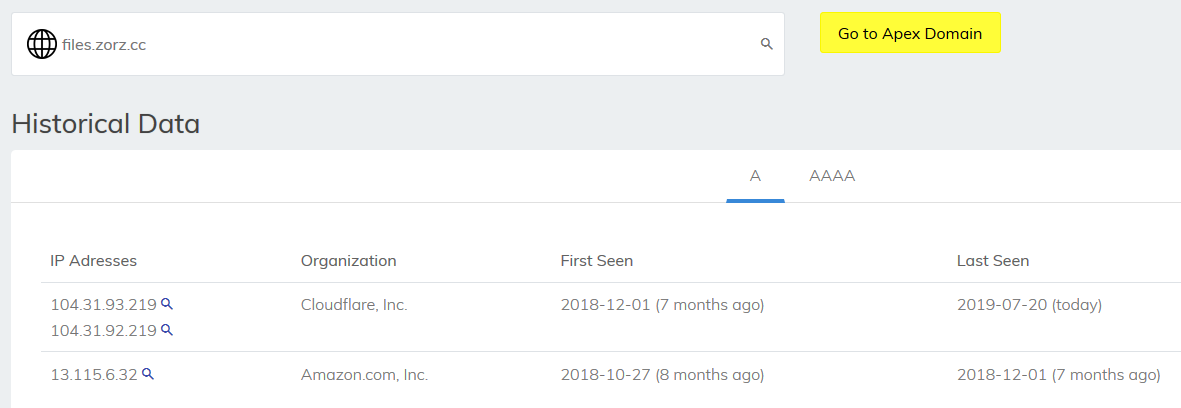

以zorz.cc为例。通过查询发现子域名files.zorz.cc在2018年10月27日至2018年12月1日期间被解析到13.115.6.32,而从2018年12月1日开始,该子域名被解析到Cloudflare CDN节点上。

因此有理由怀疑:主站www.zorz.cc也被解析到13.115.6.32,验证方法和上面说的一样。

第3种:https证书

第3种:https证书

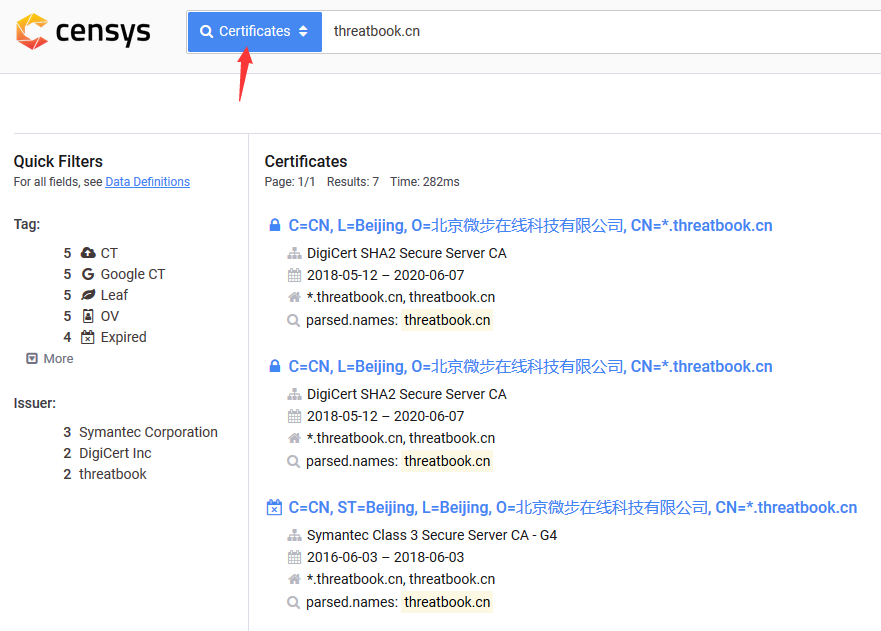

以threatbook.cn为例。通过查询发现有多台服务器部署了*.threatbook.cn的https证书。

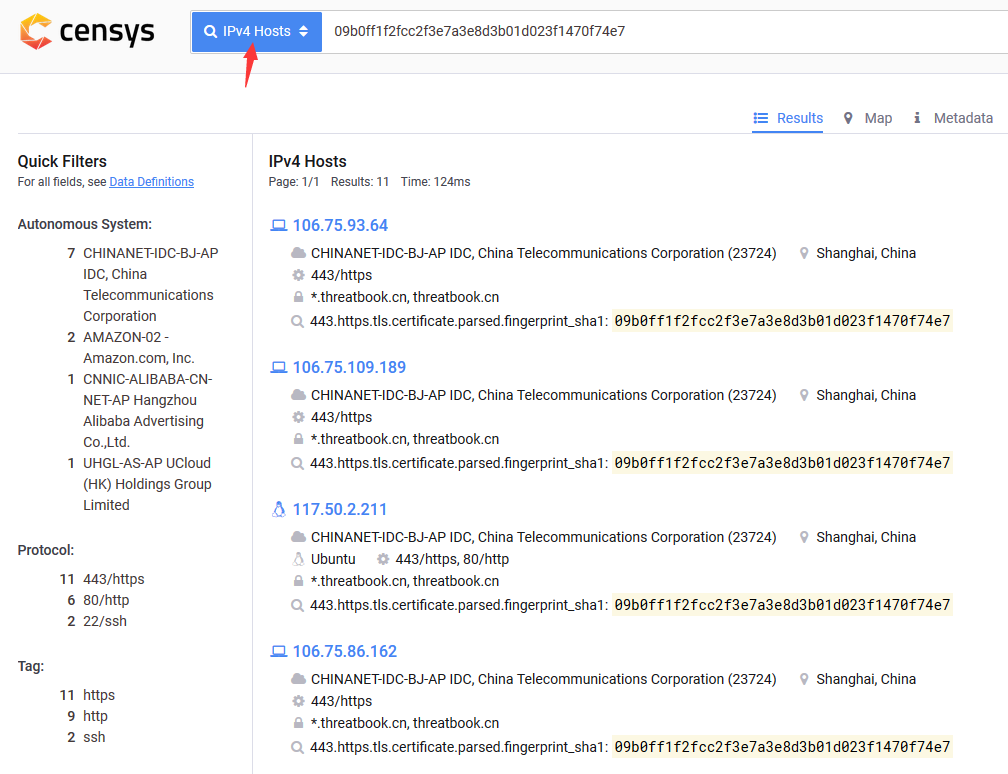

以搜索结果中的某个证书为例,继续搜索使用该证书的IPv4主机。09b0ff1f2fcc2f3e7a3e8d3b01d023f1470f74e7是该证书的SHA-1哈希值。可以看到有11台服务器部署了SHA-1哈希为09b0ff1f2fcc2f3e7a3e8d3b01d023f1470f74e7的https证书,因此有理由怀疑:这些服务器IP是threatbook.cn及其子域名的真实IP。

以搜索结果中的某个证书为例,继续搜索使用该证书的IPv4主机。09b0ff1f2fcc2f3e7a3e8d3b01d023f1470f74e7是该证书的SHA-1哈希值。可以看到有11台服务器部署了SHA-1哈希为09b0ff1f2fcc2f3e7a3e8d3b01d023f1470f74e7的https证书,因此有理由怀疑:这些服务器IP是threatbook.cn及其子域名的真实IP。

第4种:发送邮件

第4种:发送邮件

有的网站在用户注册后、订阅后会发送一封邮件到你的邮箱,例如:网站使用PHPMailer QQ邮箱的方式发送邮件,那么在邮件头中会暴露邮件发送方的IP地址。

第5种:网络空间搜索引擎

直接在ZoomEye、Fofa、shodan、censys等网络空间搜索引擎中搜索域名即可找到与此域名相关的服务器。

根据我的经验,这种方法找到网站真实IP的概率较小,但也有一些成功的案例。

第6种:利用CSRF漏洞

某网站存在SSRF漏洞,访问http://www.abc123.com/getImg.php?url=http://www.google.com/1234.jpg这样的链接时,网站服务器会自动请求http://www.google.com/1234.jpg,导致网站服务器IP暴露。

第7种:phpinfo页面

有些网站存在类似info.php的文件,访问phpinfo页面即可获知网站真实IP。